- Горячие темы:

- Все для фронта - все про оружие и технику

Эволюция мошенничества: как менялись банкоматные скиммеры

Устройства для считывания данных банковских карт мошенниками - скиммеры - за 12 лет

Эволюцию скиммеров описывает портал

2002-2007

В декабре 2002 года CBS сообщила об обнаружении невиданного ранее устройства, которое могло "записывать имена, номера счетов и прочую идентификационную информацию с магнитных полос банковских карт, с возможностью последующей загрузки в компьютер".

Когда прокурор Говард Вайс, специализирующийся на мошенничествах, сам стал жертвой скимминга, он был шокирован тем, что технологии достигли такого уровня.

В 2003 году покупатели, пользовавшиеся банкоматом в одном нью-йоркском гастрономе, потеряли за день суммарно около $200 000. В последствии в сети начало ходить предупреждающее письмо, в котором говорилось, что скримминговое устройство "пряталось" рядом с банкоматом и записывало данные пользователя.

2008

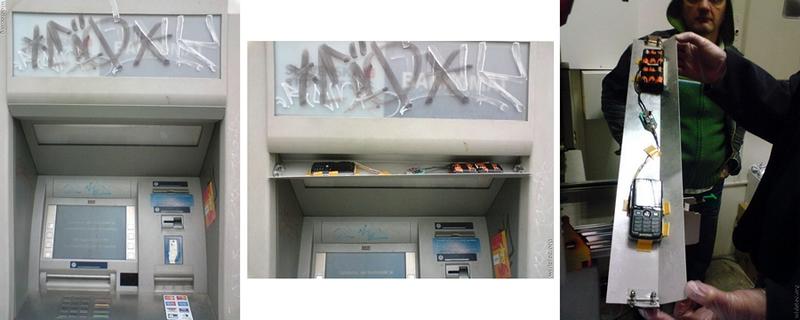

В полицию города Нейплс поступил звонок о неудачной попытке размещения скиммера:

Это довольно примитивное устройство состояло из считывателя, который можно было купить совершенно легально, установленного поверх картоприемника банкомата. Под пластиковым козырьком над монитором была установлена маленькая камера.

2009

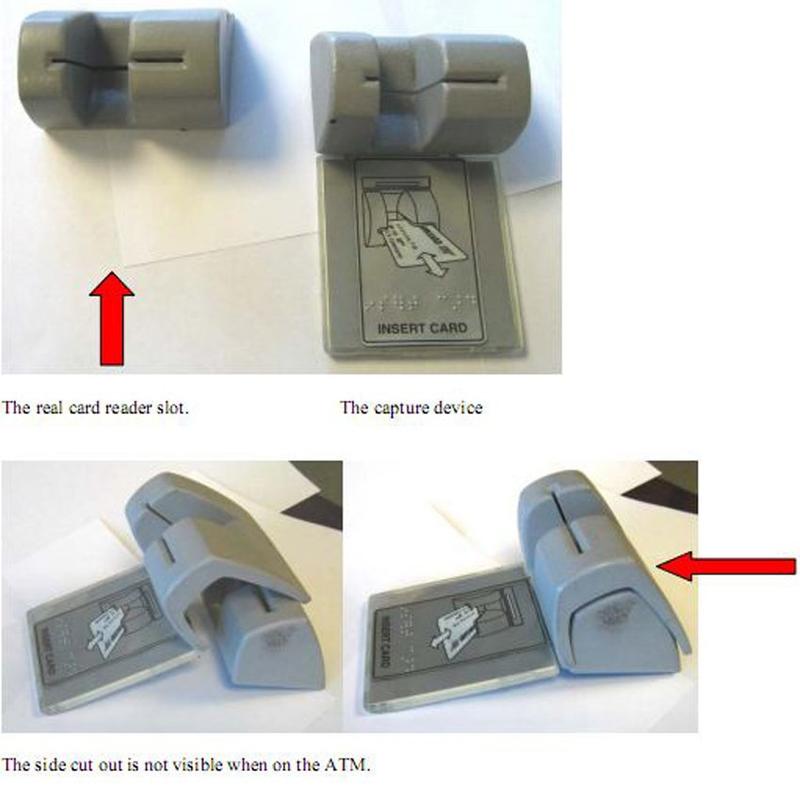

Первые поколения скиммеров представляли собой довольно примитивные поделки. Ниже представлена одна из конструкций, включающая в себя батарейку, флешку и порт miniUSB.

Этот скиммер обнаружил один из читателей сайта Consumerist. Бдительный пользователь заподозрил неладное, дернул картоприемник и к нему в руки вывалился прибор.

Меньше чем через месяц был обнаружен другой скиммер, который не позволял банкомату корректно считывать карты.В нем было фальшивое зеркало, в которое была встроена камера.

В то время мошенники искали способ получения украденной информации со скиммера:

Ранние модели скиммеров иногда заставляли банкоматы работать некорректно. Но вскоре злоумышленники научились успешно паразитировать на них.

2010

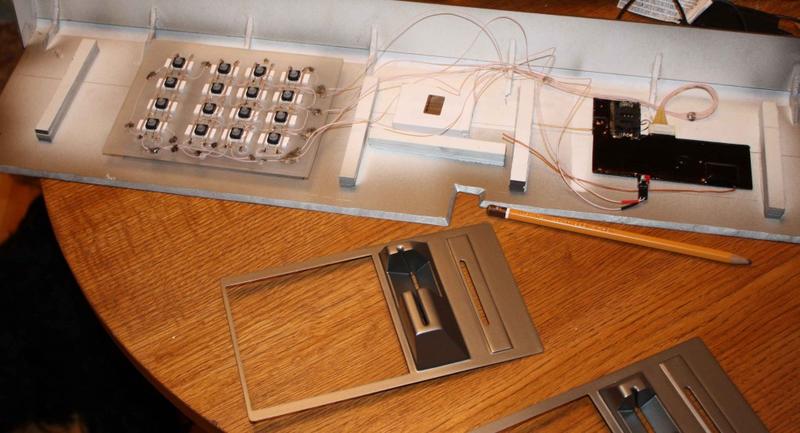

Многие годы в скиммерах использовались камеры для кражи PIN-кодов. Но их было не так просто незаметно разместить на банкомате. В результате появились накладные клавиатуры, которые записывали последовательность нажимаемых клавиш:

С развитием технологий, мошенникам становилось все легче создавать компактные устройства. В интернете начали продавать целые наборы для скимминга, которые могли быть по запросу покрашены в нужные цвета. Цены начинались от 1500$.

Топовые устройства уходили за 7000-8000$:

Не все наборы были такими дорогими. Многие представляли собой готовые к использованию модули, которые мошенники устанавливали на банкоматы, а через некоторое время собирали с них данные. Главным недостатком этих устройств была необходимость возвращаться за ними, чтобы забрать информацию.

Начали использовать устройства с функцией беспроводной связи, способный передавать информацию через сотовый модуль. Сам скиммер очень компактен, собранные данные передаёт в зашифрованном виде.

Продвинутые скиммеры делали труд скиммеров менее опасным, снижая вероятность быть пойманными с поличным.

2011

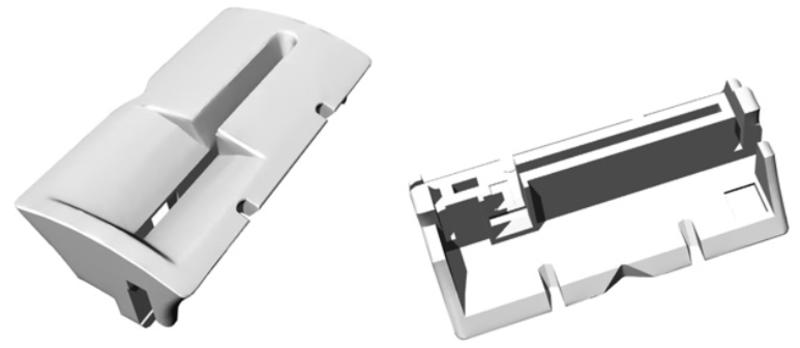

В конце концов, производители банкоматов начали противодействовать скиммингу. Начали внедрять элементы из прозрачного пластика, в частности, полусферические картоприемники. Но злоумышленники быстро к этому приспособились.

Как видите, заметить подставу можно лишь по небольшой малозаметной пластиковой накладке. Многие ли из вас обратили бы на нее внимание? А вскоре доступная 3D-печать вывела качество скиммеров на новый уровень:

Домашние модели 3D-принтеров были ещё малопригодны для этих целей, и детали заказывались на стороне в специализированных компаниях. Выше приведен один из таких заказов, которые производитель осмотрительно отказался выполнять.

2012

Обнаружение скиммеров становилось все более сложной задачей. Например, у этого устройства есть лишь маленькое отверстие справа, через которое маленькая камера снимала набираемые на клавиатуре PIN-код.

В конце концов скиммеры стали такими миниатюрными, что вы их не увидите. По данным Европейской European ATM Security Team, в июле 2012 были обнаружены скиммеры толщиной с лист тонкого картона. Они помещались внутрь картоприемника, и заметить их снаружи невозможно.

Теперь ваши карты могут просканировать не только в банкоматах, но и в мобильных терминалах. В ролике показано устройство, даже печатающее фальшивый чек:

Функционал этих терминалов позволяет даже имитировать ошибку соединения, когда данные успешно считаны. В комплекте с ними поставляется и ПО для дешифровки информации с карт, а все данные можно скачать через USB.

2013

В прошлом году на сети заправок Murphy в Оклахоме был зафиксирован ряд случаев скимминга, когда суммарно было похищено $400 000. Мошенники использовали считыватели в комбинации с накладными клавиатурами:

Скиммеры были оснащены Bluetooth-модулями, а питание получали прямо от самих банкоматов. Иными словами, срок их службы был практически не ограничен, и непосредственного визита мошенников для сбора данных не требовалось.

В то же время, другие скримминг-устройства все больше повторяли детали банкоматов. Вот такой аппарат нашли в Бразилии.

Устройство было изготовлено из деталей разобранного ноутбука.

2014

Но компактные скиммеры имеют куда больше шансов остаться незамеченными. И буквально на прошлой неделе был обнаружен такой вот скиммер толщиной с кредитную карту:

Устройство требует очень мало времени на установку и демонтаж в банкомат:

К счастью, производители тоже не сидят сложа руки, в частности, используя знания и опыт пойманных хакеров для борьбы с мошенниками.

Как противодействовать?

Обычным пользователям эксперты рекомендуют всегда прикрывать клавиатуру во время набора PIN-кода: в большинстве случаев мошенники используют миниатюрные камеры. Если вы используете карту системы Chip-and-pin, то злоумышленникам не так просто считать с нее данные.

Если вас хоть что-то настораживает в облике банкомата, лучше воспользуйтесь другим. Старайтесь использовать банкоматы только в отделениях банков, это существенно снижает риск. Не храните много денег на "карточном" счете.